排序

系统可能受到怎样的网络攻击?

网络安全是信息技术领域的一个重要分支,它涉及到保护计算机网络免受各种攻击和威胁。 OSI (Open Systems Interconnection, 开放系统互连) 模型为理解网络通信提供了一个框架,将网络通信分为七...

SQL通配符详解:高效搜索和匹配数据的关键技巧

1. 简介 SQL 通配符是一种在查询中匹配数据的方式,它可以帮助我们在不确定数据完整内容的情况下查找数据。 本文将详细介绍 SQL 中常用的通配符,以及如何在查询中使用它们。 2. 通配符的作用 ...

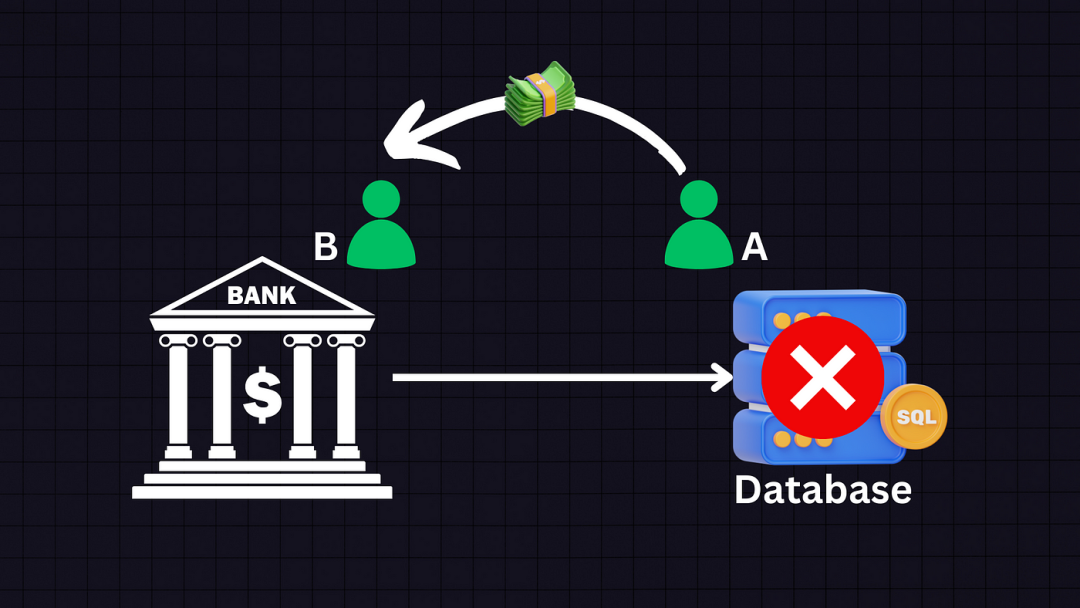

SQL事务和ACID属性

引言:SQL中的事务 想象一下一个使用SQL作为数据库的银行系统。 用户A想将一些钱存入用户B的账户。 如果他们发送了钱,我们从他们的账户余额中扣除了这笔钱,并且我们想要将这笔钱存入用户B的账...

MS SQL数据库初探:特性、优势与应用场景解析

在数据库管理系统的世界中,MS SQL Server(常简称为MSSQL)是一个重要的角色。 由微软开发和维护,它在全球范围内得到了广泛的使用。 本文将深入探讨MSSQL是什么,它的主要特性,优势,以及典...

怎么防止sql注入

程序没有有效过滤用户的输入,使攻击者成功的向服务器提交恶意的SQL脚本,程序在接收后错误的将攻击者的输入作为SQL语句的一部分执行,导致原始的查询逻辑被改变,执行了攻击者精心构造的恶意SQ...